Am 19. September 2010 veröffentlichte Scott Guthrie in seinem Blog einen Artikel zu einer Sicherheitslücke in ASP.NET:

http://weblogs.asp.net/scottgu/archive/2010/09/18/important-asp-net-security-vulnerability.aspx

Es geht hierbei um die Möglichkeit für einen Angreifer, basierend auf den Fehlermeldungen des Webservers die Verschlüsselung zu dekodieren und damit dann an wichtige Informationen des Webservers, wie zum Beispiel die Daten der web.config zu kommen.

Um seinen Webserver zu schützen, sollten Fehlermeldungen zu einer einzigen Seite weitergeleitet werden. Damit wird dem Angreifer die Möglichkeit genommen, basierend auf den generierten Fehlerseiten, Teile der Verschlüsselung zu erhalten, um diese dann irgendwann knacken zu können.

In der web.config sollten customErrors auf „On“ sowie alle Fehlerseiten über defaultRedirect auf eine einzige Fehlerseite weitergeleitet werden.

Glücklicherweise gibt es für Umbraco jedoch einen Patch in Form eines Packages, was diese Änderungen für uns übernimmt:

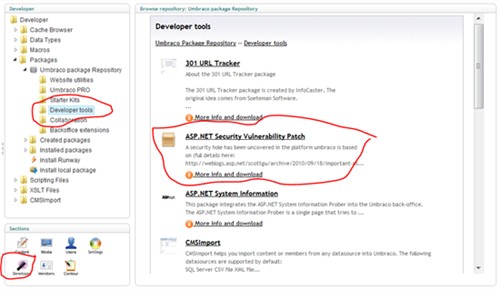

Im Package Repository gibt es unter der Rubrik Developer Tools den sogenannten „ASP.NET Security Vulnerability Patch“:

Sobald das Package ausgeführt wird, zeigt es als Status, ob die aktuelle Seite betroffen ist oder nicht. Sollte die Sicherheitslücke vorliegen, lässt sie sich mit einem Klick auf „Fix this problem“ schnell und einfach beseitigen:

Damit ist das Problem dann auf elegante Art und Weise behoben.

An dieser Stelle ein großes Lob an Umbraco HQ, welche diesen Fix innerhalb von 24 Stunden nach Bekanntwerden des Problems zur Verfügung gestellt haben